Adli kopya alma yazılımları | Imaj alma yazılımları elektronik delillerin hukuken delil olarak nitelik kazanabilmesi için en sık kullanılan adli bilişim araçlarındandır.

✅ İmaj alma ve imaj dosyalarının açılması talebiniz için Hemen Tıkla Ara

Adli kopyanın adli bilişim standartlarına uygun olarak alınması, dijital delillerin elde edilmesi ve analizi sürecinin doğru başlaması ve sonuçlandırılması ile yakın ilişki içindedir[1]. Delilleri toplarken daima doğru araçlar kullanılmalıdır. Elektronik delillerden adli kopya almak için çok sayıda yazılım ve donanım mevcuttur. Genel olarak kullanımı tercih edilen adli kopya alma yazılımları aşağıdadır.

İÇİNDEKİLER

FTK Imager

AccessData internet sitesi[2] üzerinden ücretsiz olarak edinilebilecek olan FTK Imager, yaygın olarak kullanılan Windows işletim sistemi tabanlı adli kopya alma yazılımıdır[3]. FTK Imager 3.0 ve daha sonraki sürümleri AD1(AD Custom Content), E01(Encase), S01(Smart), AFF(Advenced Forensic Format), 001(RAW/DD) uzantılı adli kopya dosyalarını desteklemektedir[4]. RAM belleğin adli kopyasını alabilme özelliğine de sahiptir. FTK Imager potansiyel elektronik delil üzerinde verileri önizleme yaparak değerlendirmeyi sağlayacak özelliğe sahip bir yazılımdır. Bu yazılım kullanılarak adli kopya çıkartılırken veya veriler kopyalanırken orijinal veri üzerinde değişiklik meydana gelmez[5].

FTK Imager ile veya başka bir araç ile alınmış adli kopya bu yazılım kullanılarak dosyaları görülebilir[6].

Encase Forensic Imager

Guidance Software’ın internet sitesi[7] üzerinden ücretsiz olarak edinilebilecek olan Encase Forensic Imager yazılımı ile bilgisayarın üzerinde takılı halde olan veri depolama birimlerinden adli kopya alma, ağ bağlantı kablosu üzerinden çapraz(crossover[8]) kablo kullanılarak bağlanılan diğer bilgisayarın adli kopyasını alma, alınmış bir adli kopya üzerinde bütünlük kontrolü yapma, alınmış bir adli kopyayı “e01” formatına dönüştürme, bir veri depolama birimine wipe yapma gibi işlemler yapılabilmektedir. RAM belleğin adli kopyasını alabilme özelliğine de sahiptir. Encase programı olan E01 ve L01 formatlarında ve aynı zamanda bunların daha fazla sıkıştırılmış halleri olan Ex01 ve Lx01 formatlarında da adli kopya alabilmektedir. Ex01 ve Lx01 formatlarında alınmış olan adli kopyalarda yeni şifreleme ve hash seçenekleri desteklenmektedir[9]. Restore menüsü ile de adli kopya disk üzerine yazılabilir.

Encase programının Linux işletim sistemleri için “LinEN” isimli sürümü de mevcuttur. LinEN ile adli kopya alınacağında bazı noktalara dikkat etmek gerekmektedir. Linux, NTFS dosya yapısında kararlı bir şekilde çalışamadığı için adli kopyanın kaydedileceği dijital aygıtın dosya yapısını ext2/ext3 veya FAT32 türlerinden biri ile formatlamak gerekmektedir. Bir diğer husus ise autofs servisinin durdurulması gerekliliğidir. Autofs servisi, sisteme takılan aygıtları mount ederek, otomatik olarak kullanıma açacaktır ve böylelikle yazma korumasında sorun olabilecektir. Birçok Linux sürümünde autofs servisi varsayılan olarak açık halde olmasa da, bu durum kontrol edilerek emin olunmalıdır[10].

Forensic Imager

Getdata internet sitesi[11] üzerinden ücretsiz olarak edinilebilecek olan Forensic Imager, Windows işletim sistemi tabanlı adli kopya alma yazılımıdır. E01, AFF, RAW/DD uzantılı adli kopya dosyalarını desteklemektedir[12]. Desteklediği bu adli kopya türlerini birbirine dönüştürme işlemi yapabilmektedir. MD5 ve SHA1’in yanı sıra SHA256 hash hesaplama yöntemini de desteklemektedir. Ancak Forensic Imager yazılımı HPA ve DCO ile korunan alanlara erişememektedir.

Tableau Imager

Tableau internet sitesi[13] üzerinden ücretsiz olarak edinilebilecek olan Tableau Imager, Windows işletim sistemi tabanlı adli kopya alma yazılımıdır. E01, RAW/DD ve DMG uzantılı adli kopya dosyalarını desteklemektedir. Desteklediği bu adli kopya türlerini birbirine dönüştürme işlemi yapabilmektedir. MD5 ve SHA1’in hash hesaplama yöntemlerini desteklemektedir. Tableau yazma koruma donanımlarıyla uyumlu ve hızlı bir şekilde adli kopya alabilmektedir. Adli kopya alımı esnasında adli kopya alımını durdurma ve kaldığı yerden devam etme özelliğine sahiptir.

✅ İmaj alma ve imaj dosyalarının açılması talebiniz için Hemen Tıkla Ara

“dd” komutu

Linux tabanlı işletim sistemlerinde verinin elde edilmesi amacıyla kullanılan çok yönlü bir komuttur. “dd” komutu tüm Linux işletim sistemleri içerisinde yer almaktadır[14]. Unix tabanlı sistemlerde adli kopya almak için kullanılan en çok kullanılan araçtır[15]. Her ne kadar tüm Linux işletim sistemleri üzerinde bu komutu yer alsa da; adli kopya alınacak bilgisayar Linux işletim sistemine sahip ise ve bilgisayarı kapatmadan adli kopya alma işlemi yapılacaksa; sistem üzerindeki komut kullanılmamalı, güvenilir bir kaynaktan alınmış olan “dd” programı kullanılmalıdır. Şüpheli bilgisayar üzerindeki “dd” komutu değiştirilerek farklı bir şekilde düzenlenmiş olabilir. Dolayısıyla “dd” komutu çalıştırıldığında adli kopyası alınmak istenen veriler değişebilir, silinebilir ve zarar görebilir. Adli kopyasının alındığı sanılan veriler aslında o esnada geri getirilemez şekilde siliniyor olabilir.

“dd” komutu ile imaj almak için “dd” ile komut parametrelerini kullanarak veri depolama biriminin bir bölümünün veya tamamının adli kopyasını almak mümkündür. “dd” komutunun adli bilişimde kullanımı için geliştirilmiş olan “dc3dd” ve “dcfldd” ismiyle kullanımda olan sürümleri mevcuttur.

“dc3dd” ve “dcfldd” komutları ile;

- Adli kopya alma sırasında[16] hash değeri hesaplatma,

- Adli kopyası alınan verinin miktarını gösterme,

- Verilere istenilen değerleri yazarak wipe atma,

- Adli kopyanın orijinal elektronik delil ile bire bir aynı olduğunun doğrulamasını yapma,

- Adli kopyanın kayıt dosyalarının istenilen boyutlarda parçalar halinde yazılmasını ayarlama,

- Adli kopya ve adli kopyaya ait kayıt dosyaları istenilen bir uzak bağlantı üzerine kaydedilebilme işlemleri yapılabilmektedir.

Her iki komut ta adli kopya alma işleminin sonunda ekrana hesaplanan hash değerinin sonucunu verdiği gibi aynı zamanda da “haslog” ismiyle bu hash değerini kaydetmektedir[17]. Adli kopya alımı sırasında okuma hatasıyla karşılaştıklarında, okunamayan sektörler için adli kopya içerisine sıfır değerini yazmaktadır. Sadece RAW/DD türünde adli kopya oluşturabilmekte ve sadece bu türdeki adli kopyalar üzerinde çalışabilmektedirler. “dc3dd” komutu MD5, SHA1, SHA256 ve SHA512 hash türlerini desteklemekte iken “dcfldd” komutu bunlara ek olarak SHA384 hash türünü de desteklemektedir.

Guymager

Linux tabanlı işletim sistemlerinde kullanılabilen bir adli kopya alma yazılımıdır. İşlemci kullanımı, kopyalama süresi ve ortalama kopyalama hızı açısından Guymager yazılımının FTK Imager yazılımına göre başarılı olduğu tespit edilmiştir[18]. RAW/DD, AFF, E01 uzantılı adli kopyaları desteklemektedir. Ayrıca disk klonlama işlemi de yapabilmektedir. MD5 ve SHA256 hash hesaplama yöntemlerini desteklemektedir. Live CD’ler[19] üzerinde genellikle Guymager programı yer almaktadır. Kullanıcı arayüzüne sahip olduğu için kullanımı kolaydır ve komutlar bilmeye gerek kalmadan kullanılabilmektedir.

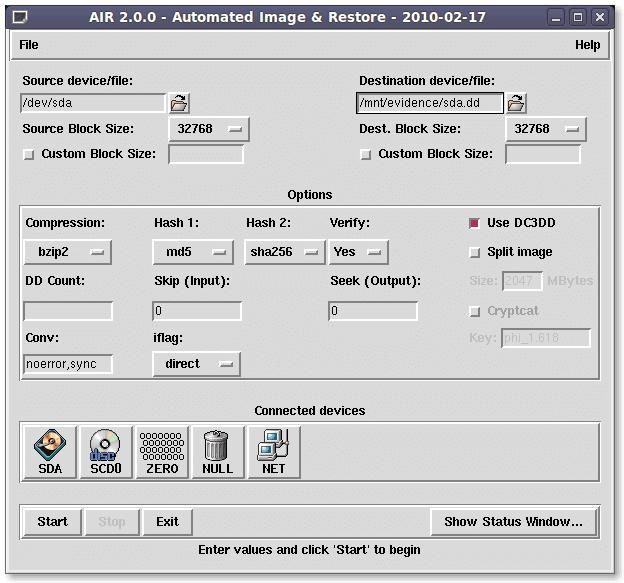

AIR

AIR programına ait görünüm [20]

İsmini İngilizce “Automated Image and Restore” kelimelerinin baş harflerinden alan bu program Linux tabanlı işletim sistemlerinde kullanılmaktadır. Kullanıcı arayüzünden kontrol ederek kolayca adli kopya almaya imkan sağlamaktadır. Birçok Live CD içerisinde yer almaktadır.

AIR programı;

- MD5, SHA1, SHA256, SHA384 ve SHA512 hash türlerini,

- CD-ROM, IDE/SATA ve SCSI girişli diskleri otomatik algılamayı,

- TCP/IP ağ bağlantısı üzerinden adli kopya almayı,

- Adli kopyaları belirli boyutlarda parçalar halinde kaydetmeyi,

- Ayrıntılı iş kaydı tutmayı,

- Adli kopyayı sıkıştırarak almayı desteklemektedir.

AIR arka planında “dd/dcfldd” komutlarını kullanarak adli kopya çıkartmaktadır.

NOT: Yukarıda yazılanlar genel duruma uygun yazılmıştır. Yazıda bahsedilen yazılımlar güncellendikçe özelliklerinin de değişebileceği unutulmamalıdır. Her olayın özel durumuna bakılarak değerlendirme yapılmalı ve özel olarak uygun yazlılım veya donanım kullanılmalıdır.

✅ İmaj alma ve imaj dosyalarının açılması talebiniz için Hemen Tıkla Ara

KAYNAKLAR:

[1] Henkoğlu, T. (2011). Adli Bilişim Dijital Delillerin Elde Edilmesi ve Analizi. İSTANBUL: PUSULA.s.59

[2] http://www.accessdata.com/support/product-downloads

[3] Henkoğlu, T. (2011). Adli Bilişim Dijital Delillerin Elde Edilmesi ve Analizi. İSTANBUL: PUSULA. s.49

[4] AccecssData FTK Imager 3.1.2.0 User Guide s.29

[5] Kleiman, D., Cardwell, K., Clinton, T., Cross, M., Gregg, M., Varsalone, J., & Wright, C. (2007). The Official CHFI Study Guide (Exam 312-49) for Computer Hacking Forensic Investigators. Burlington, A.B.D: Syngress Publishing. s.244

[6] Kleiman, D., Cardwell, K., Clinton, T., Cross, M., Gregg, M., Varsalone, J., & Wright, C. (2007). The Official CHFI Study Guide (Exam 312-49) for Computer Hacking Forensic Investigators. Burlington, A.B.D: Syngress Publishing. s.244

[7]http://download.guidancesoftware.com/fmD53CUKavaLhjEhqw93o1pMm5fPdnZUTP/Zn5XZGan1zbiKdff0fWvVZuYh3QZTD3ECGLjLvyI%3D

[8] CAT5 kablolarının iki ucunu da 568A yada 568B şeklinde bağlandığı kablolara straight (Düz) kablo denir. Bir ucu 568A diğer ucu 568B olan kablolara Crossover (Çapraz) kablo denir. 568B tipinde bir kabloyu 568A tipinde bir kablo’ya dönüştürmek için kablo pinlerinden 1 ile 3 ve 2 ile 6’nın yerlerini değiştirmek gerekir. Kablonun bir ucu 568A bir ucu 568B olduğu takdirde aynı olan iki cihaz arasında bir switch,hub, yada bridge bulunmadan birbirleriyle iletişim kurabilirler. Bunun nedeni birinin transtmit pininin (Veri ileten pin) diğerinin recieve pinine (Veri alan pin) denk gelmiş olmasıdır.

[9]Encase Forensic Imager v7.06 User’s Guide https://www.google.com.tr/url?sa=t&rct=j&q=&esrc=s&source=web&cd=1&cad=rja&ved=0CDEQFjAA&url=http%3A%2F%2Fdownload.guidancesoftware.com%2FKU%252BE%2FU1Ix%2FedkrHovP20INeCqc5ribTB2vJxVDTiToVBaytASWq5Afg5YV%2FsHF1qdzL82L9O9Y%252Bu7j32H3J6pA%253D%253D&ei=vDNpUaDhHpDcsgaO_oC4BA&usg=AFQjCNECCdJrGH_YhvTigZMGp-2d7uOMUA&bvm=bv.45175338,d.Yms

[10] Pogue, C., Altheide, C., & Haverkos, T. (2008). UNIX and Linux Forensic Analysis DVD Toolkit. Burlington: Syngress Publishing, Inc. s.64

[11] http://www.getdata.com/download.php

[12] http://www.forensicimager.com/

[13] http://www.tableau.com/index.php?pageid=products&model=TSW-TIM

[14] Henkoğlu, T. (2011). Adli Bilişim Dijital Delillerin Elde Edilmesi ve Analizi. İSTANBUL: PUSULA.s.59

[15] Chris PROSISE, K. M. (2003). INCIDENT RESPONSE & COMPUTER FORENSICS, SECOND EDITION. United States of America: McGraw-Hill/Osborne. s.157

[16] “dd” komutu ile adli kopya alımı sırasında aynı zamanda hash değeri hesaplatmak mümkün değildir. “dd” komutu ile adli kopya alındığında hash değeri hesaplatmak için tekrar bir işlem daha başlatmak gerekecektir ve bu işlemin tamamlanma süresi adli kopya alma süresiyle yaklaşık olarak aynıdır. Dolayısıyla zaten uzun süreler alan adli kopya alma işlemi için harcanması gereken süre bu komutun tercih edilmesiyle kazanılacaktır.

[17] Cory Altheide, H. C. (2011). Digital Forensics with Open Source Tools. Waltham, USA: Syngress. s.66

[18] Ahmet Serhat Şirikçi, N. C. (2012, Cilt 5, S.3 ). Adli Bilişim İncelemelerinde Birebir Kopya Alınmasının (İmaj Almak) Önemi. Bilişim Teknolojileri Dergisi, s. 29.

[19] Live CD: Bilgisayar sisteminin CD/DVD/USB üzerinde kurulu olan işletim sistemi üzerinden başlatılacak şekilde hazırlanmış olan CD kalıplarıdır.

SIFT, GRLM, DEFT, CAINE, MATRIUX, DFLCD, FORLEX, FORENS*NIX, PERIBR ve FCCU isimli Live CD’lerde Guymager isimli adli kopya alma programı mevcuttur.

[20] http://sourceforge.net/apps/mediawiki/air-imager/index.php?title=Main_Page